- 2019 24/08

- Автор: Валерій Петрович

- | Перегляди: 36

Здавалося б, яке відношення китайці мають до процесорами Intel Xeon? Та ще до захисту від атак? Не їх звинувачують у всіх гріхах і забороняють підвезення серверних процесорів Intel в Піднебесну? Як виявилося, Intel досить щільно співпрацювала з Університету Цінхуа (Tsinghua University) в процесі створення технології апаратної захисту серверних процесорів від будь-яких потенційно можливих атак. Невже таке можливо? Стверджується, що так.

На конференції Hot Chips 31 група Jintide представила однокорпусное рішення розміром процесор Skylake, але дуже непросте всередині (всі представлений слайди з сайту AnandTech). В корпус процесора виявилися укладено три кристала: звичайний Xeon з числом ядер до 24 штук і два 28-нм чіпа розробки Jintide. Також у системі використовуються модифіковані модулі пам'яті, хоча самі слоти пам'яті — звичайні LRDIMM. Заявлено, що вся ця комплексна система втрачає не більше 10 % продуктивності, але зате вона мінімально вразлива для всіх відомих і ще невідомих вразливостей як апаратних (архітектурних), так і програмних.

Ідея розробки полягає в тому, що всі обчислювальні потоки в процесорі і пам'яті знаходяться під постійним наглядом спеціальних блоків (чіпів). Трасування відбувається в самому процесорі і в буферах пам'яті. Частота вибірки 1 Гц, тривалість вибірки ― 100 мкс.

Будь-яка ворожа активність, відхилення від очікуваного поведінки або інше ненормальне поведінка обчислювальних потоків негайно ізолюються або доводяться до відома користувача (системі). Сучасні процесори настільки складні, стверджують розробники, що захистити їх від усіх векторів атак неможливо в принципі. Щоб обчислення вважати довіреними, необхідно тільки одне ― спостерігати, стежити і контролювати всі обчислювальні потоки.

За моніторингом обчислювальних потоків в процесорі стежать вбудовані чіпи RCP (re-configurable processor, процесор із змінною конфігурацією) і ITR (трасування введення/виводу). Відповідні буфери і рішення для трасування звернення до пам'яті також вбудовані в чіпи і модулі пам'яті DDR4.

До речі, одного-єдиного сценарію на всі види вразливостей не існує. Але можливість перепрограмувати RCP і ITR дозволить захистити процесор від виявлених нових вразливостей без зниження продуктивності, що неможливо для сучасних рішень з програмними патчами.

Чіпи та обчислювальні ядра з'єднуються лініями PCIe 3.0. Всього підтримуються до 48 ліній PCIe 3.0, що допускає конфігурації до 4 Xeon на одній платі. Рівень TDP рішення: від 145 до 205 Вт. Процесор підтримується звичайним чіпсетом Intel C620. Готові системи пропонує компанія Lenovo.

Головне на ПК-манія

Штучний інтелект і технології перекладу

Було проведено опитування усіх постачальників технологій перекладу, які прийшли на думку: у яких ...

IT новини 2020-06-13 04:39:57

Роль R&D в інноваційному процесі програмного ...

Підхід, використаний компанією-розробником програмного забезпечення в процесі розробки програмного ...

Software новини 2020-05-02 19:00:22

Должность php разработчик

Наверное, большинство современных людей, особенно мальчишки, мечтают в будущем стать и овладеть IT ...

Software новини 2020-03-19 17:17:01

Відео дня

Живі додатки

Безпека

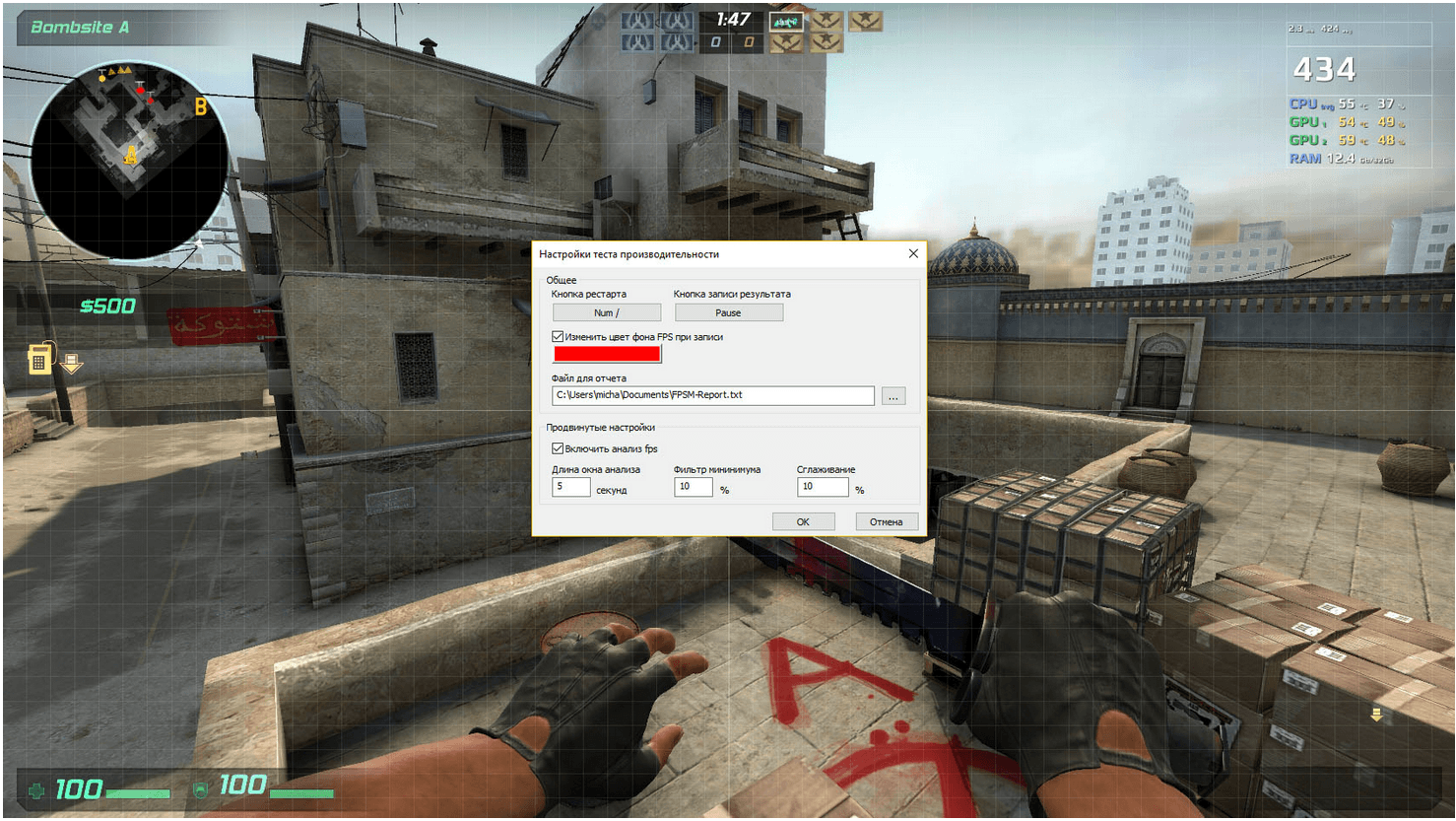

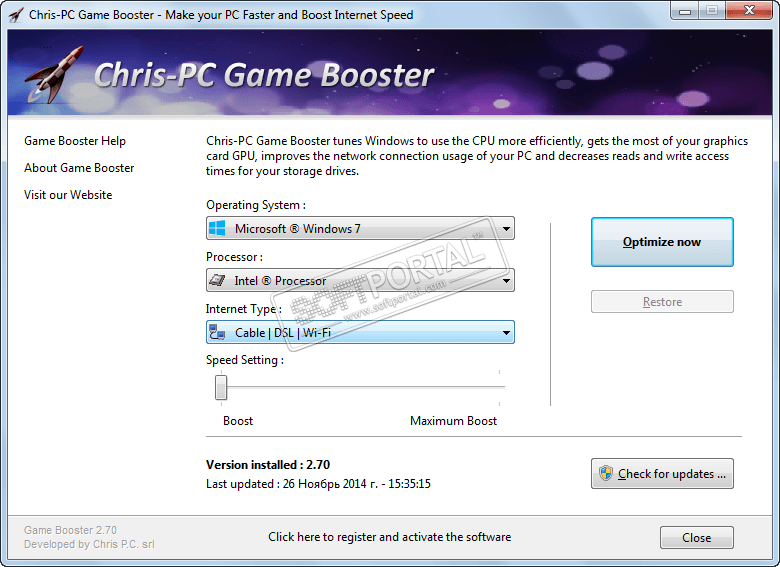

WinGameTimer 1.03.1

WinGameTimer - програма, яка застосовується у вигляді своєрідного таймера для ігор. З допомогою цього додатка можна